domenica 20 giugno 2010

Android Market - problema "inizio download" fisso

Se si presenta questo problema e non è possibile scaricare le applicazioni verificare che sia in esecuzione Google Talk e nel caso che sia attivo al boot (si può usare l'applicazione Startup Manager)

altri info qui:

http://www.google.com/support/forum/

sabato 19 giugno 2010

Accesso Root Samsung i7500

Compatiblità

Prerequisiti

- Samsung Galaxy aggiornato all'ultima versione con il software in dotazione nel CD.

- SDK scaricata e ADB funzionante

Download

- Easy Galaxy Pack

- opzionale: file fastboot

Ottenere l’accesso root:

- Scaricate il file, scompattatelo e copiate il contenuto nella cartella tools dell’SDK.

- Montare il telefono come disco USB e copiare il file easyroot.zip all'interno del telefono e rinominatelo update.zip.

- Mettere il telefono in Fastboot Mode (premendo Call+Power, i due tasti più in basso) e collegatelo via USB al computer.

- Aprite un terminale ed entrate nella cartella tools dell’SDK. Nota che se si utilizza un sistema Windows potrebbe essere necessario aggiornare il driver USB con la versione dell'SDK. Se esiste il file fastboot digitate poi:

- fastboot flash recovery recovery.img

- fastboot reboot

- Se non avete il file fastboot scaricate da qui la versione corretta per il sistema che state utilizzando, posizionandolo nella cartela tools dell'SDK android. Nel caso sia linux o macos-ox Digitate poi:

- chmod +x fastboot-mac

- fastboot-mac flash recovery recovery.img

- fastboot-mac reboot

- Mettere il telefono in Recovery mode (premendo VolumeGiù+Call+Power)

- Scegliere con il DPad la voce Apply:update.zip

- Al termine riavviare scegliendo Reboot

venerdì 18 giugno 2010

Security Tube

Security Tube è un sito stile YouTube che raccoglie tutti i video dedicati alla sicurezza informatica e non solo...

sabato 12 giugno 2010

Android x86

Android x86 is a software port to normal pc s. Android x86 Homepage

The current stable release is Android-x86 1.6-r2, based upon donut.

Running the system from boot medium CD or USB-Stick

- download CD-Image android-x86-1.6-r2.iso or USB-Image android-x86-1.6-r2_usb.img.gz

- burn cd image or for the usb-image use the following commands on a linux box "gunzip http://www.android-x86.org/download" and "dd if=android-x86-1.6-r2_usb.img of=/dev/sda" (of=/dev/sda is depending on where your linux mounted your usb-stick)

- boot from created medium and choose the first menu entry "Live USB - Run Android-x86 without Installation"

- in android goto settings/sound & display/screen timeout and set to "never timeout"

run the system from harddisk

s. as well the installation section on android-x86.org- boot from CD or USB-Stick android x86 boot menu choose the fourth option "Installation - Install Android-x86 1.6-r2 to harddisk"

- select "Create/Modify partitions" and create a bootable partition with cfdisk

- select created partition e.g. sda1 and format with e.g. ext3

- install GRUB by selecting 'yes'

- reboot system and boot from harddisk and select the default menu entry "Android-x86 1.6-r2"

- in android goto settings/sound & display/screen timeout and set to "never timeout"

tratto da http://elinux.org/Android_x86

giovedì 4 marzo 2010

Ptunnel VS Tippingpoint

Ptunnel è un applicazione che permette di instaurare connessioni TCP verso un host remoto utilizzando il protocollo ICMP come protocollo sottostante, ed aggirare di conseguenza le limitazioni sui vari firewall. Infatti tramite questo tool è possibile instaurare ad es. una connesione SSH o HTTP attraverso un firewall che blocca questi protocolli ma permette ad es. gli ICMP echo request e reply (ping requests/replies).

In questo doc prima utilizzeremo il tool per instaurare una connessione HTTP tramite un host remoto utilizzando l’icmp come protocollo di comunicazione. Successivamente proveremo prima a fare il detect con l’IPS Tippingpoint verificando che passa tranquillamente attraverso il firewall ma viene riconosciuta dall’IPS, poi il blocco di tale applicazione tramite l’IPS.

Sulla macchina che confideremo come server lanceremo l’applicazione mettendo in ascolto sulla scheda di rete (necessario winpcap)

SERVER - start server:

Info: Use the -c option (enable WinPcap on the given device) else the proxy will NOT work

For Windows use the -h option (ptunnel.exe -h) to view all Windows WinPcap Devices.

Sulla quello che sarà il client dietro il firewall (ossia quello non autorizzato a uscire in http ma solo col ping) facciamo partire l’applicazione specificando l’ip del server, la porta locale su cui sta in ascolto il client e l’indirizzo e porta target che vorremmo raggiungere tramite il nostro server

CLIENT - start ptunnel client with root privilege:

In un altra finestra possiamo usare un telnet per collegarci a un sito web e verificare che riusciamo a navigare tramite l’host remoto

Microsoft Telnet> set localecho

Microsoft Telnet> open localhost 80

[invio]

GET http://www.whatismyip.com/automation/n09230945.asp HTTP/1.0

2 volte [invio]

Ricontrollando nella finestra da cui abbiamo lanciato il nostro client vediamo che il tool ha cominciato a inoltrare pacchetti

E anche sul server si vedono i dettagli dello scambio di pacchetti ICMP

Proviamo ora a bloccare questo tipo di applicativo tramite IPS, andando nei protection profiles e cercando come filtro tunnel e come protocollo icmp

A questo punto rilanciamo client e server e proviamo col nostro telnet Il telnet non risponde

Sul client vediamo la perdita della connessione

E anche sul server

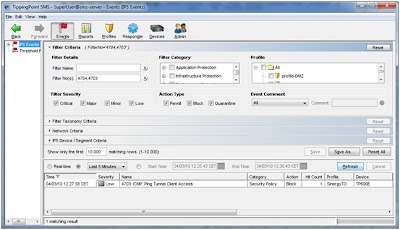

Nella console dell’IPS vediamo il traffico riguardante il tunnel ICMP bloccato

In questo doc prima utilizzeremo il tool per instaurare una connessione HTTP tramite un host remoto utilizzando l’icmp come protocollo di comunicazione. Successivamente proveremo prima a fare il detect con l’IPS Tippingpoint verificando che passa tranquillamente attraverso il firewall ma viene riconosciuta dall’IPS, poi il blocco di tale applicazione tramite l’IPS.

Sulla macchina che confideremo come server lanceremo l’applicazione mettendo in ascolto sulla scheda di rete (necessario winpcap)

SERVER - start server:

Info: Use the -c option (enable WinPcap on the given device) else the proxy will NOT work

For Windows use the -h option (ptunnel.exe -h) to view all Windows WinPcap Devices.

Sulla quello che sarà il client dietro il firewall (ossia quello non autorizzato a uscire in http ma solo col ping) facciamo partire l’applicazione specificando l’ip del server, la porta locale su cui sta in ascolto il client e l’indirizzo e porta target che vorremmo raggiungere tramite il nostro server

CLIENT - start ptunnel client with root privilege:

In un altra finestra possiamo usare un telnet per collegarci a un sito web e verificare che riusciamo a navigare tramite l’host remoto

Microsoft Telnet> set localecho

Microsoft Telnet> open localhost 80

[invio]

GET http://www.whatismyip.com/automation/n09230945.asp HTTP/1.0

2 volte [invio]

Ricontrollando nella finestra da cui abbiamo lanciato il nostro client vediamo che il tool ha cominciato a inoltrare pacchetti

E anche sul server si vedono i dettagli dello scambio di pacchetti ICMP

Proviamo ora a bloccare questo tipo di applicativo tramite IPS, andando nei protection profiles e cercando come filtro tunnel e come protocollo icmp

A questo punto rilanciamo client e server e proviamo col nostro telnet Il telnet non risponde

Sul client vediamo la perdita della connessione

E anche sul server

Nella console dell’IPS vediamo il traffico riguardante il tunnel ICMP bloccato

lunedì 30 novembre 2009

Google Wave - startup

Appena ricevuta la mail di conferma dell'avvenuta iscrizione aprire il link e ci si trova con la richiesta di installazione del Chrome Frame

Successivamente installare Gears

e accedere al profilo Google Wave

Se si presenta l'errore "plugin not installed" è necessario reinstallare il flash player. E' problema che si presenta su IE8 dato che l'installazione del plugin Flash viene fatto tramite activex e attualmente non funziona col Chrome Frame. Per ovviare installare il plugin per Mozilla anche nel caso si usi l'IE8.

Iscriviti a:

Post (Atom)